La necesidad de la gestión de accesos en un perímetro de TI borroso

Por defecto, las identidades de los usuarios se distribuyen entre las aplicaciones en la nube, los entornos virtuales, las redes y los portales web. Sin una estrategia de gestión de accesos central, las empresas de todos los tamaños pierden seguridad y productividad valiosas:

- Las organizaciones son cada vez más vulnerables a las brechas de datos que surgen de identidades comprometidas.

- Los gastos de estructura de la administración de TI aumentan debido a la ineficiencia de los procedimientos de gestión de identidades.

- La productividad del usuario disminuye debido al cansancio por tener que recordar muchas contraseñas y al restablecimiento de estas.

- La falta de visibilidad de los eventos de acceso a la nube impide el cumplimiento normativo.

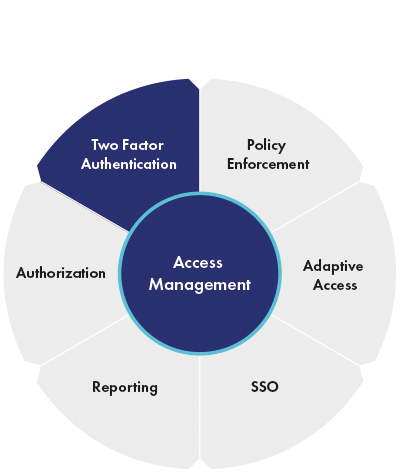

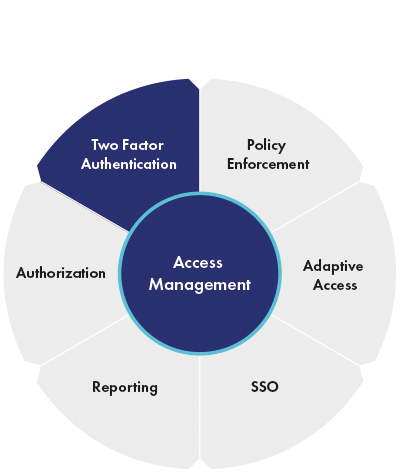

Aparecieron las soluciones de gestión de acceso a la nube para abordar estos desafíos y permitir la adopción segura de la nube en la empresa a través de varias funcionalidades clave:

Aparecieron las soluciones de gestión de acceso a la nube para abordar estos desafíos y permitir la adopción segura de la nube en la empresa a través de varias funcionalidades clave:

- Acceso a la nube simplificado con inicio de sesión único en la nube (o cloud SSO)

- Optimización de la seguridad con políticas de acceso granulares

- Escalabilidad a través de una administración centralizada

- Mejora del cumplimiento a través de la visibilidad de los eventos de acceso a la nube

Obtenga más información sobre SafeNet Trusted Access:

¿Puede responder las siguientes preguntas?

¿Puede responder las siguientes preguntas? Aparecieron las soluciones de gestión de acceso a la nube para abordar estos desafíos y permitir la adopción segura de la nube en la empresa a través de varias funcionalidades clave:

Aparecieron las soluciones de gestión de acceso a la nube para abordar estos desafíos y permitir la adopción segura de la nube en la empresa a través de varias funcionalidades clave: